Zukunftssicherheit durch

resiliente IT

Unternehmen benötigen eine ganzheitliche Sicherheitsstrategie, um sich nachhaltig vor Cyberkriminalität zu schützen, die Komplexität moderner IT-Infrastrukturen zu meistern und den regulatorischen Anforderungen gerecht zu werden.

Unsere Expertinnen und Experten unterstützen und begleiten Sie von Anfang an mit zukunftssicheren und strategischen Konzepten. Wir helfen Ihnen dabei, Ihre Unternehmens-IT sicherer, widerstandsfähiger und normgerecht zu gestalten. Mit unserer Expertise sorgen wir dafür, dass Ihre IT-Systeme nicht nur den aktuellen Bedrohungen standhalten, sondern auch künftigen Herausforderungen gewachsen sind.

Cybersecurity Herausforderungen

Cyberkriminalität

Unternehmen stehen vor immer komplexeren Herausforderungen in der Cybersecurity: Cyberkriminelle werden zunehmend raffinierter und machen vor keiner Zielgruppe Halt. Mitarbeitende geraten verstärkt ins Visier, und erfolgreiche Attacken schädigen das Vertrauen der Kunden. Laut Bitkom e. V. verursachten Cyberangriffe in Deutschland 2023 wirtschaftliche Schäden von 148 Milliarden Euro.

Steigende Komplexität der IT

Gleichzeitig gewinnt IT für bestehende und neue Geschäftsmodelle zunehmend an Bedeutung und ist der Dreh- und Angelpunkt für Innovationskraft. Durch die fortschreitende Digitalisierung und die steigenden Datenmengen wird die IT allerdings immer komplexer.

Regulatorische Anforderungen

Zum einen unterliegen Unternehmen, die von der BaFin überwacht werden oder zur KRITIS gehören speziellen Auflagen. Auch die EU-Richtlinie NIS2 und die DORA-Verordnung erlegt Unternehmen zusätzliche Pflichten und Anforderungen auf. Die Einhaltung der zahlreichen Datenschutzvorgaben gemäß DSGVO gilt für alle Unternehmen, was die Umsetzung nicht einfacher macht.

NIS2-Richtlinie

Im Rahmen der europäischen Bemühungen zur Stärkung der Cybersicherheit führt die NIS2-Richtlinie (Network and Information Security Directive) zusätzliche Vorgaben für Unternehmen ein, insbesondere in Bezug auf die Sicherheit von Netzwerken und Informationssystemen. Ziel der Richtlinie ist es, die Cybersicherheit in der EU zu verbessern und die Reaktionsfähigkeit auf Cyberangriffe zu erhöhen.

Mit NIS2 wird eine größere Anzahl von Unternehmen als Teil der kritischen Infrastruktur eingestuft, insbesondere solche, deren Ausfall gravierende Folgen für die öffentliche Sicherheit hätte. Die Zahl der als kritische "Essential Entities" geltenden Sektoren steigt auf elf, während die als "Important Entities" klassifizierten Sektoren auf sieben anwachsen. Insgesamt fallen somit 18 Sektoren unter die NIS2-Vorgaben.

Damit sind neue Pflichten verbunden, und betroffene Unternehmen müssen gezielte Maßnahmen ergreifen, um die Einhaltung der Vorschriften sicherzustellen. Die Umsetzung der Richtlinie muss bis zum 17. Oktober 2024 abgeschlossen sein. Bei Verstößen drohen Bußgelder von bis zu 10 Millionen Euro oder zwei Prozent des weltweiten Jahresumsatzes.

Welche spezifischen Neuerungen bringt NIS2 mit sich? Welche Sanktionen drohen bei Nichteinhaltung der NIS2-Vorgaben? Wir geben Ihnen einen Überblick in unserer NIS2-Checkliste und beraten Sie gerne persönlich!

ACP Cybersecurity

ACP steht Ihnen in allen Bereichen der Cybersicherheit zur Seite: Von der Entwicklung einer passgenauen Strategie über die operative Abwehr von Bedrohungen bis hin zur optimalen Ausstattung mit Hard- und Software – und noch vieles mehr.

Als branchen- und herstellerunabhängiger Partner können wir Ihnen ein umfassendes Portfolio an Sicherheitslösungen sowie -services bieten und passgenaue Lösungen für Ihre Anforderungen finden. Wir beraten Sie zu allen Themen Ihrer Cybersecurity Architektur, wie Governance, Data & Application Security, Endpoint & Identity Security sowie Secute Connectivity.

Unser Ziel ist es, die Sicherheit, Resilienz und Standardkonformität Ihres Unternehmens langfristig zu erhöhen.

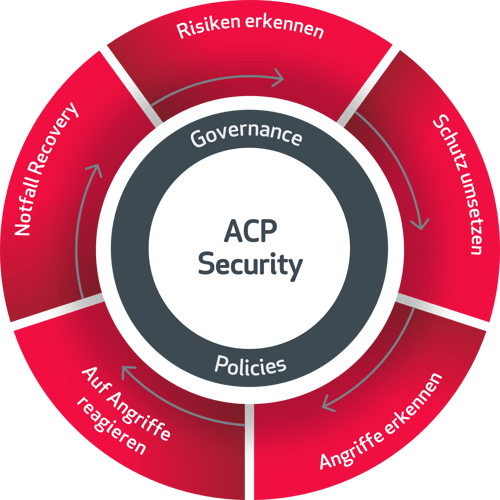

ACP Security

In unseren Projekten begleiten wir unsere Kunden im gesamten Security Lifecycle mit dem Phasenmodell basierend auf dem NIST Framework. Unsere Services decken den gesamten Prozess ab – von der Risikoanalyse über die Einführung von Schutzmaßnahmen bis hin zur fortlaufenden Optimierung und sichert den Unternehmen damit eine langfristige sowie aktuelle Sicherheit, Resilienz und Standardkonformität. Dank dieses methodischen Ansatzes lassen sich Bedrohungen frühzeitig identifizieren und Sicherheitsstandards nachhaltig verbessern.

Risiken erkennen:

Wir helfen Ihnen dabei, Cybersicherheitsrisiken und regulatorische Anforderungen besser zu verstehen. Ob Security Audits, Penetrationtests, DORA, TISAX oder NIS2 Readiness Assessments & Workshops - unsere Security Expertinnen und Experten beraten Sie umfassend.

Schutz umsetzen:

Gemeinsam optimieren wir Ihre Verteidigungsstrategien auf allen Ebenen Ihrer Security Architektur. Unser Team zeigt Ihnen, wie Sie gezielte Maßnahmen und Sicherheitsrichtlinien implementieren, um Cyberrisiken effektiv zu minimieren.

Angriffe erkennen:

Die proaktive Überwachung und Analyse von Bedrohungen ist essenziell, um Angriffe frühzeitig identifizieren zu können. Informieren Sie sich über unsere SOC- und Managed Security Services, die Bedrohungen erkennen, bevor sie zum Problem werden.

Auf Angriffe reagieren:

Um handlungsfähig zu bleiben, müssen Unternehmen im Ernstfall schnell und effizient reagieren. Wir erstellen zusammen mit Ihnen Strategien, Handlungspläne und Lösungen, die Ihnen bei einem Cyberangriff wertvolle Zeit sparen. Unsere Incident Response Services unterstützen Sie dabei, die Auswirkungen eines Angriffs zu minimieren.

Notfall Recovery:

Eine schnelle und umfassende Wiederherstellung Ihrer IT nach einem Vorfall ist entscheidend. Mit unseren Notfall-Recovery Lösungen und Wiederaufbau-Services stellen wir Ihre IT zügig wieder her und stärken Ihre Resilienz gegen zukünftige Bedrohungen.

ACP Cybersecurity Architektur

Mit unserem umfassenden Portfolio bieten wir Lösungen zur Steigerung Ihrer IT-Resilienz in allen Bereichen der IT-Security. Von der Netzwerksicherheit über Endpunkt- und Identitätsschutz bis hin zur Cloud-Sicherheit – wir decken sämtliche Sicherheitsanforderungen ab. Dabei setzen wir auf modernste Technologien und maßgeschneiderte Ansätze, um Ihr Unternehmen optimal gegen aktuelle und zukünftige Bedrohungen zu schützen.

- GRC │ ISO 27001 │ PCI-DSS │ DSGVO | NIS2 | DORA | | TISAX

- Compliance & Reporting nach Regularien, Data-, Cloud-Governance

- Information Security Management System (ISMS)

- Security Operations Center (SOC)

- Vulnerability Management │ SIEM │ AI driven Visibility & Automation

- Detection-Response-Automation-Orchestration (EDR, XDR, SOAR)

- Backup, Immutable Storage

- Desaster Recovery (Daten, Applilkationen, Prozesse)

- Public Cloud Recovery (IaC)

- Workload & Application Security

- Encrypted & Secure Data Store

- Database Security │ Web Application Firewall

- Web Security Gateways & Service

- Email Security Gateway & Service

- Data Loss Prevention

- NG-NAC │ Authentication & Authorization │ PKI

- Cloud Access Security Broker │ Multi-factor authentication (MFA)

- Privileged Account Management (PAM)

- Perimeter Security (NG-FW & Threat Prevention)

- SDN, Hyperscaler Security, Segmentation

- Secure Network Edge, VPN, SD-WAN, ZTNA/SASE

- Threat Prevention (local FW/IPS, Sandboxing)

- Disc Encryption & Boot Security

- Endpoint Protection & Remediation

ACP Security Services

Nutzen Sie unser vielfältiges Serviceangebot, das sich vollständig an Ihre individuellen IT-Sicherheitsanforderungen anpassen lässt. Wir bieten Ihnen maßgeschneiderte Lösungen, die weit über klassische Dienstleistungen hinausgehen. Neben fundierter Beratung und professioneller Implementierung umfasst unser Portfolio auch umfassende Support Services, die Ihnen jederzeit zur Seite stehen.

Audits und Pentests

Mit unseren Audits und Pentests prüfen wir Ihre Systeme auf Schwachstellen und können darauf basierend passgenaue Sicherheitsstrategien entwickeln.

Security Beratung

Unsere Consultants bieten Ihnen maßgeschneiderte Lösungen, um Ihre IT-Sicherheitsstrategie zu optimieren und Ihr Unternehmen effektiv vor Cyberbedrohungen zu schützen.

Implementierung

Wir nehmen nicht nur Ihre IT unter die Lupe und geben Ihnen Handlungsempfehlungen, sondern begleiten Sie auch bei der Implementierung.

Sourcing

Unser Team unterstützt Sie bei der Auswahl der passenden IT-Ressourcen und Technologien, die Ihre Geschäftsanforderungen am besten erfüllen.

Support Services

Natürlich kümmern wir uns auch um den reibungslosen Betrieb Ihrer Systeme. Unser Support-Team steht Ihnen bei technischen Fragen zur Verfügung.

Managed Security Services

Unsere Expertinnen und Experten übernehmen die vollständige Überwachung und Verwaltung Ihrer IT und schützen Ihre Infrastruktur rund um die Uhr.

Managed Security Services

Ein wichtiger Baustein unserer Security Services sind die Managed Services, die es Ihnen ermöglichen, den Betrieb und die Überwachung Ihrer IT-Sicherheitsinfrastruktur in erfahrene Hände zu legen. So können Sie sich auf Ihr Kerngeschäft konzentrieren, während wir für den reibungslosen und sicheren Betrieb Ihrer Systeme sorgen. Ganz gleich, ob es sich um die kontinuierliche Überwachung, die Wartung oder den Schutz vor aktuellen Bedrohungen handelt – wir entwickeln Lösungen, die speziell auf Ihre Bedürfnisse zugeschnitten sind und höchste Sicherheitsstandards gewährleisten.

Managed Firewall

Schützen Sie Ihre digitalen Daten und Ihr Know-how! Mit einer Next Generation Firewall von ACP.

Managed Endpoint Protection

Damit Sie überall sicher arbeiten können.

Managed Networks

Sorgen Sie für sicheres und leistungsstarkes Networking – mit cloudbasierten IT-Lösungen von ACP!

ACP Branchen Security

Jede Branche hat unterschiedliche Herausforderungen im Bereich IT-Security. Mit unseren Lösungen können wir neben unserer branchenunabhängigen Expertise auch speziell auf die Bedürfnisse einzelner Verticals eingehen und in allen Bereichen nachhaltige Sicherheit und Resilienz aufbauen.

Operational Technology (OT) Security

Wir bieten Lösungen zur Sicherheit von Produktions- und Prozessumgebungen sowie industriellen Steuerungssystemen und ähnlichen Technologien. Unser Fokus liegt darauf, die Zuverlässigkeit und Sicherheit von Betriebstechnologien dauerhaft zu gewährleisten und so einen störungsfreien und sicheren Betrieb zu ermöglichen.

Mehr erfahren

Healthcare Security

Wir sorgen für den umfassenden Schutz von Patientendaten und tragen dazu bei, die Privatsphäre der Patientinnen und Patienten zuverlässig zu wahren. Gleichzeitig stellen wir die Integrität der im Gesundheitswesen eingesetzten Systeme sicher, um höchste Sicherheitsstandards und eine sichere Patientenversorgung zu gewährleisten.

Mehr erfahren

Public Security

Wir bieten gezielte Sicherheitsmaßnahmen für Behörden und die öffentliche Verwaltung, um Sicherheit und Effizienz in den Verwaltungsprozessen zu gewährleisten. Dabei stehen Vertraulichkeit, Integrität und Verfügbarkeit gemäß speziellen Sicherheitsregularien sowie die Souveränität und Unabhängigkeit im Fokus.

Mehr erfahren

Security für Kirche & Wohlfahrt

Kirchliche Einrichtungen und Organisationen der Wohlfahrt tragen besondere Verantwortung im Umgang mit vertraulichen Daten von Menschen. Unsere IT-Security-Lösungen schützen diese sensiblen Informationen zuverlässig, unterstützen die Einhaltung rechtlicher Vorgaben und sichern die digitale Handlungsfähigkeit – von der Verwaltung bis hin zu sozialen Diensten.

Mehr erfahren

ACP - Ihr Security Partner

Mit über 20 Jahren Erfahrung gehört ACP zu den führenden Systemhäusern und Managed Services Providern für Unternehmen und Behörden in Deutschland. Unsere Kunden profitieren von unserer tiefen Expertise im Bereich IT-Sicherheit.

- Umfassende Security-Kompetenz: Über 100 zertifizierte Sicherheitsexperten decken sämtliche Bereiche der IT-Security ab.

- Ganzheitlicher Ansatz: Wir bieten Ihnen eine umfassende Sicherheitsarchitektur, bei der alle Komponenten nahtlos ineinandergreifen. So minimieren Sie Sicherheitslücken, reduzieren den administrativen Aufwand und senken Ihre Kosten.

- Standardisierte Service-Pakete: Ausgehend von unseren standardisierten Dienstleistungs- und Managed-Service-Paketen, erarbeiten wir maßgeschneiderte Lösungen für Ihre Anforderungen.

- Starke Partnerschaften: Durch enge Zusammenarbeit mit führenden Sicherheitsanbietern können wir Ihnen erstklassige Lösungen bieten.

- Branchenübergreifende Security: Wir kennen die Anforderungen Ihrer Branche – und bieten Security-Lösungen an, die KRITIS-, NIS2- und datenschutzkonform sind.

Unsere Kunden

Freiwillige Feuerwehr Wels

Häcker Küchen

Eisbär

Unsere Cybersecurity & Resilience Partner